2024RCTF

2024_RCTF

MISC

Logo: Sign in

app.py

1 | |

RCTF.py

1 | |

大体思路就是画个logo出来

FLAG 1

直接画个logo即可

1 | |

s1ayth3sp1re

一个java写的游戏题

题目描述

Score>3000 to obtain a flag

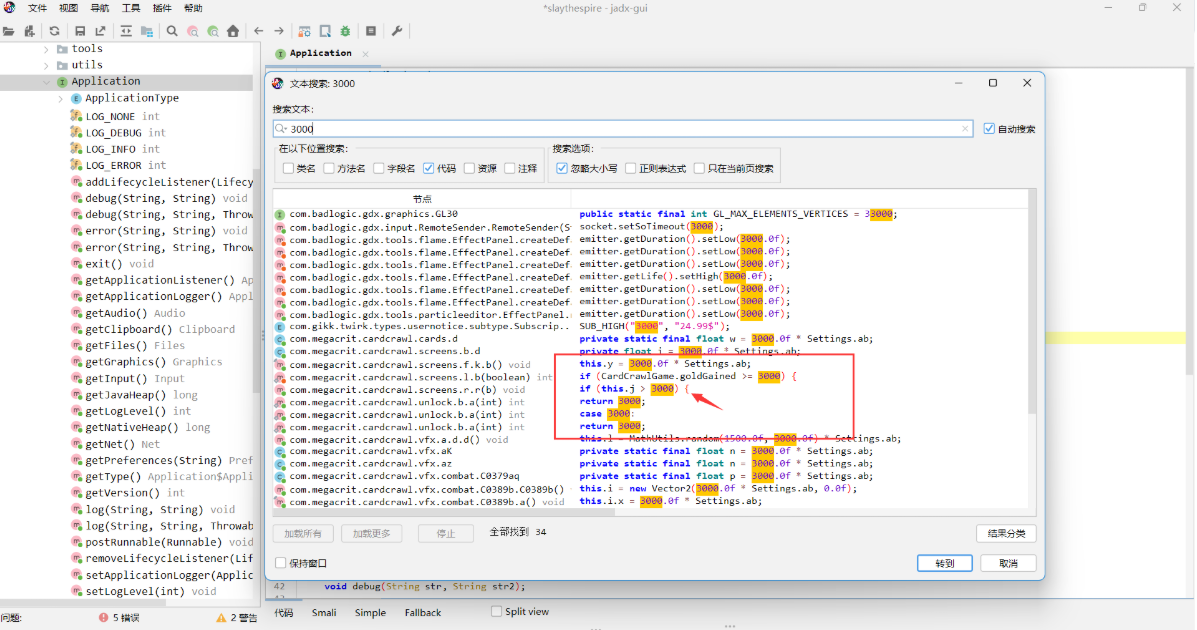

jadx 反编译 全局搜索 3000 查找可能输出flag的逻辑

跟进查看

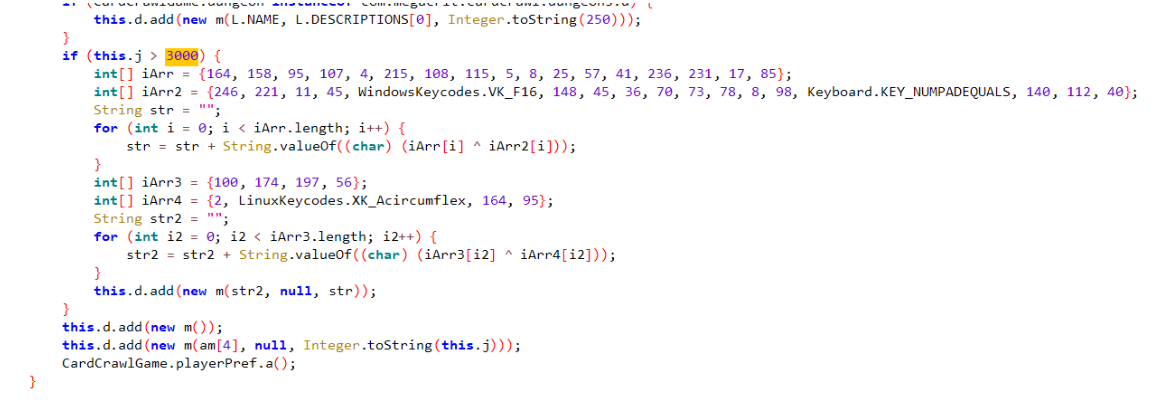

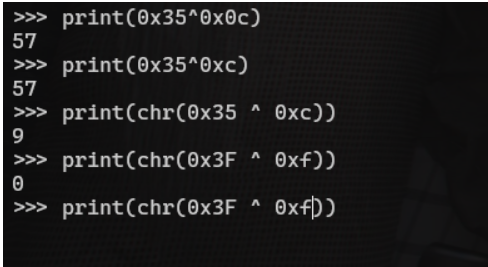

一个简单的异或 尝试输出数据 发现是flag

另一个异或是flag四个字符

WindowsKeycodes.VK_F16 Keyboard.KEY_NUMPADEQUALS 等跟进查看发现分别为 127 141

1 | |

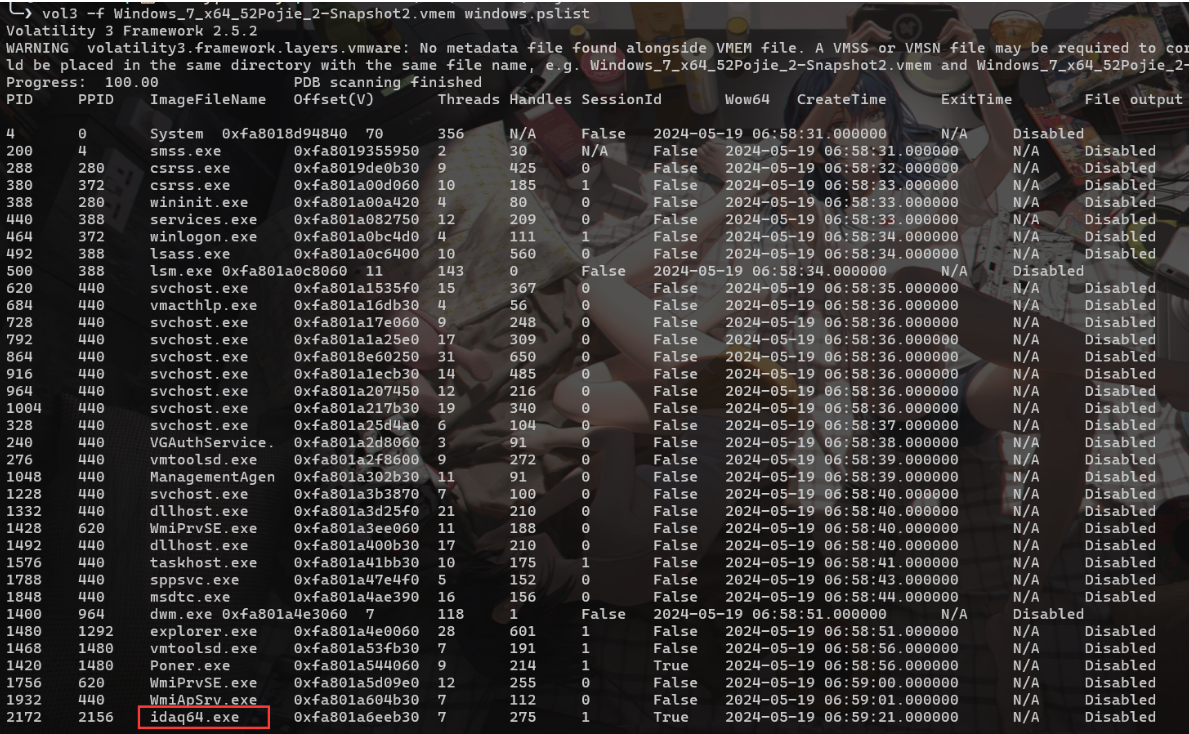

FindAHacker

内存取证题

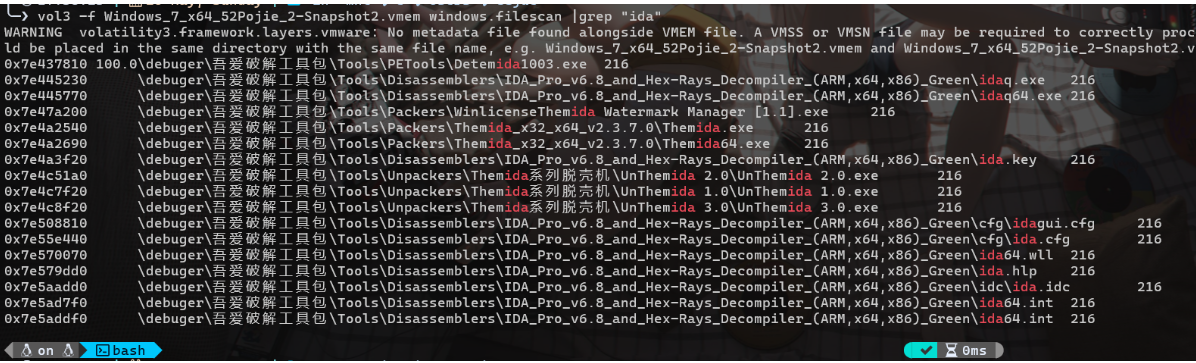

vol3 扫了 filescan 发现一系列 吾爱破解系列exe

总之密密麻麻都是

dump下来部分可能的 exe 扔 ida 里没发现有什么东西 (实际上是什么都看不懂

看了其他常规 无果

注意到ida进程 猜测是在 ida 里进行了不可告人的 flag隐藏工作

根据参考文章

https://w00tsec.blogspot.com/2015/02/extracting-raw-pictures-from-memory.htmlhttps://segmentfault.com/a/1190000018813033#item-2-2

dump下来进程内存 利用gimp 查看内存数据 (十分抽象

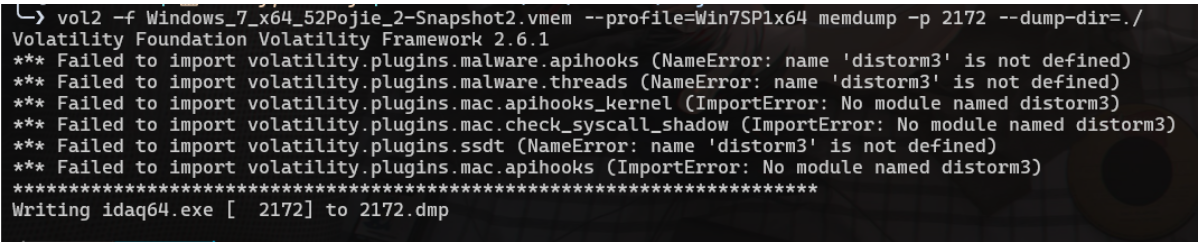

这里vol3 好像都没 memdump的插件了 用vol dump idaq64.exe PID 为 2172

u1s1 vol2 和3 一对比 属实是有亿点点慢

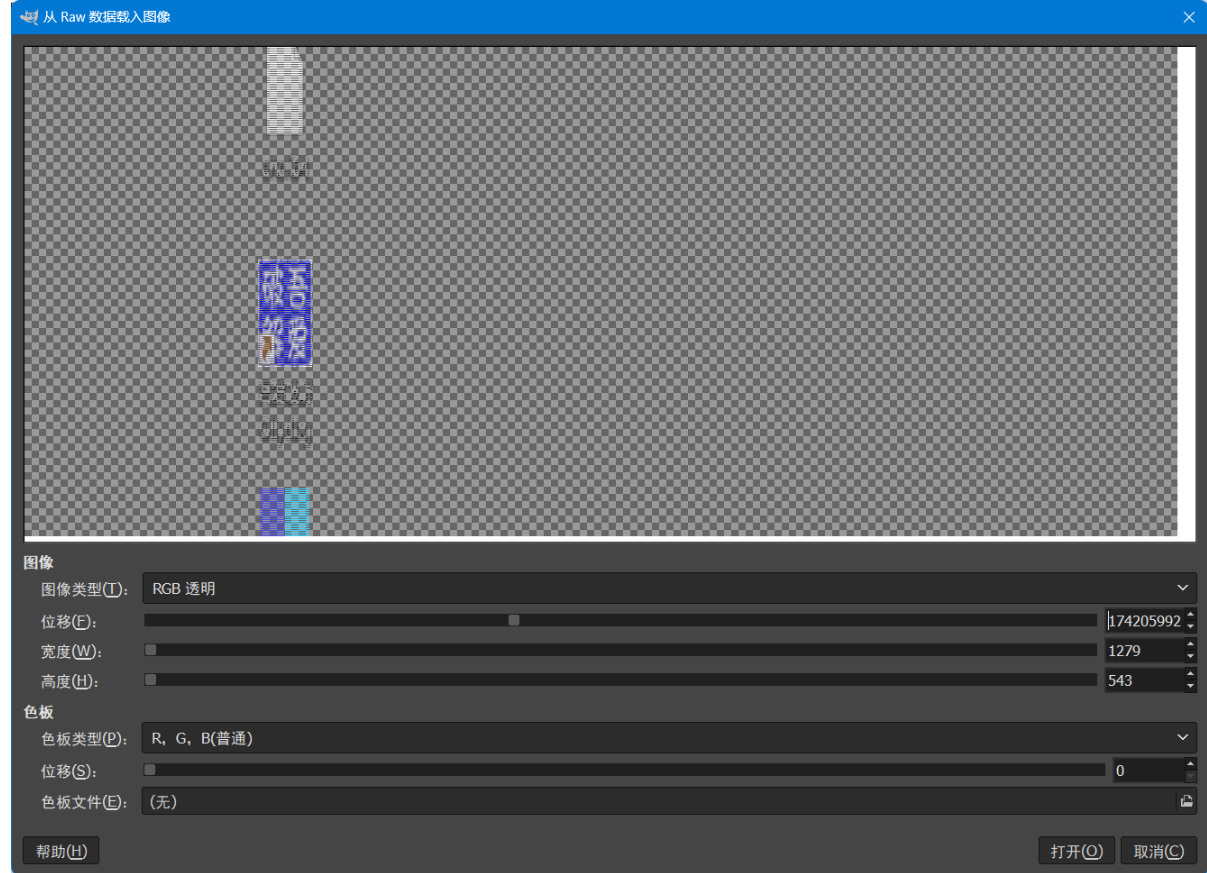

dump下来转为 data 扔到 gimp里

总之你就调吧 一调一个不吱声

调了一百年的参数

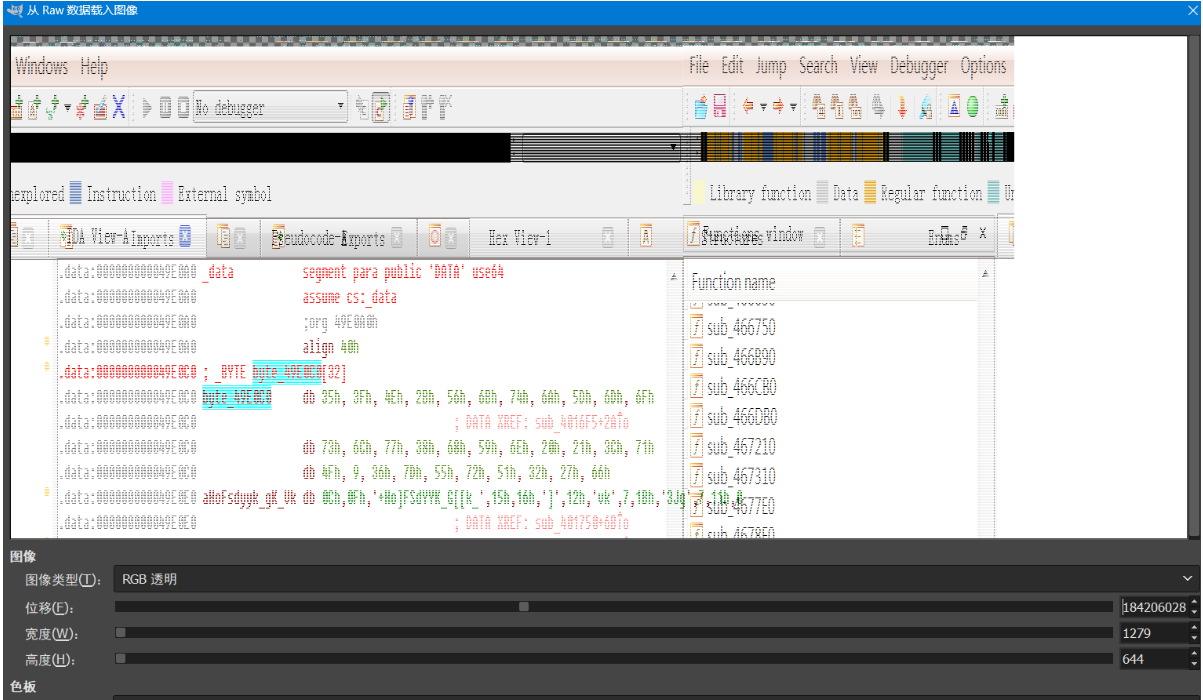

发现ida数据

脑洞大开 拿去异或 发现都是可见字符

而且正好 32位对应32 位

ord处理下数据 最后还没有flag头 抽象

1 | |

sec-image

1 | |